Архив

Разворачиваем Lync 2013. Установка lync Edge 6

Для чего нужен сервер Edge?

Сервер Edge необходим для подключений внешних клиентов к инфраструктуре Lync без VPN соединений. Обычно внешние клиенты подключаются к серверу Edge через общедоступную сеть «Интернет». Фактически Edge является проксирующим сервером, когда внешние клиентские подключения терминируются на сервере Edge и далее перенаправляются на внутренние Lync серверы или клиенты.

В проекте были запланированы подключения к инфраструктуре Lync внешних клиентов из сети «Интернет», не планировалась федерация с другими организациями и с публичными IM. Так же допускалась возможность балансировки нагрузки внешнего трафика, поэтому ниже указана информация с учетом проектных требований. Единственное допущение которое было сделано, это количество серверов Edge, на тестовом полигоне развернут один сервер по причине нехватки ресурсов, хотя требования и таблицы составлены с учетом нескольких серверов Edge.

Роли сервера Edge

Edge сервер состоит из нескольких ролей(сервисов), которые выполняют определенные задачи.

Access Edge роль

Единая точка подключение входящего и исходящего трафика протокола SIP.

Web Conferencing роль

Возможность подключения внешних клиентов к собраниям системы Lync.

Audio/Video Edge

Обеспечивает возможность использования аудио, видео, совместного доступа к приложениям и передачи файлов для внешних пользователей

Служба XMPP

Обмен сообщениями протокола XMPP с федеративными партнерами XMPP.

Основные требования для серверов Edge

Все требования для серверов Edge можно найти на TechNet, я отмечу те требования, которыми руководствовался я на этапе проектирования Edge.

Сетевые требования

- 2 сетевых адаптера. Один сетевой адаптер служит для внешних подключений, второй – для внутренних.

- Трафик «внешнего» и «внутреннего» сетевых адаптеров не должен маршрутизироваться (http://technet.microsoft.com/en-us/library/gg412847.aspx)

- Трафик входящий и исходящий для внутреннего сетевого адаптера Edge не поддерживает NAT.

*Рекомендация – минимум 3 внешних IP-адреса для внешних подключений. Для двух серверов Edge, использующих балансировку DNS должно быть выделено 6 внешних IP-адресов. Так же можно использовать и один IP адрес, но при этом для внешних подключений будут использоваться нестандартные порты, что может вызвать проблемы подключений на стороне клиентов.

Шлюз по умолчанию указывается на «внешнем» адаптере Edge и ручным способом на сервере Edge указываются все подсети где находятся внутренний серверы Lync и клиенты.

Требования к DNS

Требования к DNS для сервера Edge указаны в разделе Разворачиваем Lync 2013. Подготовка инфраструктуры 2.

На TechNet дана рекомендация использования DNS серверов для Edge в зоне DMZ, чаще всего этого сервиса там нет, поэтому рекомендуется использовать внешний DNS сервер и в HOSTS указать необходимые хосты из внутренней сети. Я в нарушении этой рекомендации использовал внутренний DNS.

Требования к сертификатам

Требования к сертификатам представлены в разделе Разворачиваем Lync 2013. Подготовка инфраструктуры 3.

Для нескольких серверов Edge необходимо использовать один сертификат, для этого приватный ключ должен быть экспортируемым.

Балансировка нагрузки

Основное требование – тип балансировки для «внутреннего» и «внешнего» сетевых адаптеров должен быть одинаковым. В качестве балансировки нагрузки можно использовать DNS или HLB.

Требования к портам

Требования к портам указаны в таблице 6.3

Описание сетевой инфраструктуры

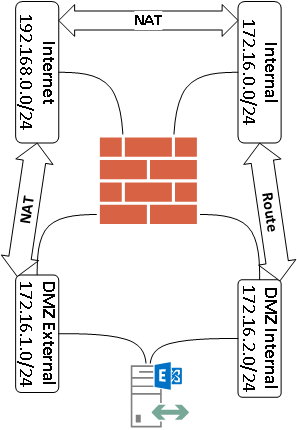

В компании Заказчика для обслуживания сетевой инфраструктуры центрального офиса (ЦО) развернут один брандмауэр, к которому подключены все сети ЦО. Упрощенная диаграмма представлена на рисунке 6.1

Рисунок 6.1. Диаграмма сетей, подключенных к брандмауэру

Internet – 192.168.0.0/24

Internal – 172.16.0.0/24

DMZ External – 172.16.1.0/24

DMZ Internal – 172.16.2.0/24

Сеть DMZ Internal создана для того, чтобы выполнялись сетевые требования для сервера Edge.

Отношения между сетями:

Internet – DMZ External->NAT

DMZ Internal->Internal -> Routing.

Internet -> Internal — NAT

Таблицы 6.1 и 6.2 с сетевыми настройками брандмауэра и сервера Edge представлены ниже

таблица 6.1 Сетевые настройки брандмауэра

таблица 6.2 Сетевые настройки для сервера Edge

Необходимо определить какой IP адрес будет прикреплен к ролям Edge сервера, в данном примере распределение будет следующим см. рисунок 1.1:

- Access Edge – IP№6

- Web Conf Edge — IP№7

- A/V — IP№8

Соотвестветнно трансляция NAT на брандмауэре должна быть настроена примерно следующим образом:

IP№15->IP№6

IP№16->IP№7

IP№17->IP№8

IP№18->IP№10

IP№19->IP№11

IP№20->IP№12

IP№21->IP№14

Требования к портам

Таблица 6.3. Требования к портам для «внешнего» и «внутреннего» сетевых адаптеров сервера Edge.

*Требования для сетевых адптеров представлены в двух закладках документа

Шаги развертывания Edge

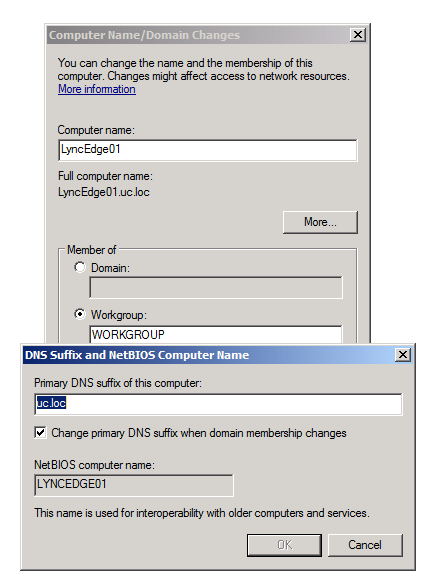

- Настройка DNS, создание записей для Edge, настройка суффикса DNS для сервера Edge.

- Настройка сети на сервере Edge

- Создание сертфикатов и копирование на сервер Edge.

- Создание топологии и копирование файла с настройками топологии на сервер Edge

- Установка компонент Lync 2013 на сервере Edge

- Включение возможности подключения внешних пользователей к серверу Edge.

Настройка DNS, создание записей для Edge, настройка суффикса DNS для сервера Edge

Записи DNS должны быть созданы заранее. Суффикс DNS для сервера Edge настраивается в том же разделе где и имя компьютера:

Настройка сети на сервере Edge

Для настройки сети необходимо настроить два сетевых адаптера и указать статические маршруты к сетям где находятся клиенты и серверы Lync.

Создание сертфикатов и копирование на сервер Edge

Для нескольких серверов Edge необходимо использовать один сертификат, для этого приватный ключ сертификата должен быть экспортируемый. Устанавливать сертификаты необходимо в хранилище компьютера.

Создание топологии и копирование файла с настройками топологии на сервер Edge

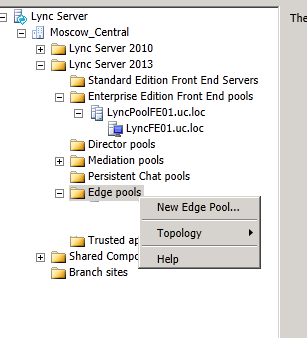

Октываем Topology Builder и запускаем мастер создания нового пула Edge серверов.

Указать название пула серверов Edge (в случае балансировки DNS, для внутренних адаптеров должно быть несколько записей в DNS вида: LyncPoolEdge01.uc.loc = IP1(Edge 01 сервер),LyncPoolEdge01.uc.loc = IP2(Edge02 сервер) и т.д.)

Указать следующие настройки:

— Будет ли пул Edge серверов использовать единственный IP

— Используется ли федерация

— Используется ли XMPP федерация

На сетевых адаптерах сервера Edge были настроены только IP адреса версии IPv4

Указать DNS-имена для сервисов Edge

Указать именование сервера в пуле и IP-адрес «внутреннего» адаптера.

Указать IP-адреса, настроенные на внешнем сетевом адаптере сервера Edge для его ролей.

Указать внешний IP(тот который на сетевом оборудовании) с которого будет транслироваться трафик на A/V Edge.

Указать с каким серверов Front будет работать пул серверов Edge

После этого останется только опубликовать топологию и сделать экспорт в файл и скопировать на сервер Edge.

Экспорт топологии в файл:

Export-CsConfiguration -FileName topology.zip

Установка компонентов Lync на сервер

Операция идентичная, той что была проделана при установке Front End, необходимо последовательно пройти все шаги (step1-step4)Единственное отличие это в первом шаге(Install Local Configuration Store) необходимо указать файл топологии.

Так же при назначении сертификатов не будет возможности OAuth, этот протокол поддерживается только «внутренними» серверами.

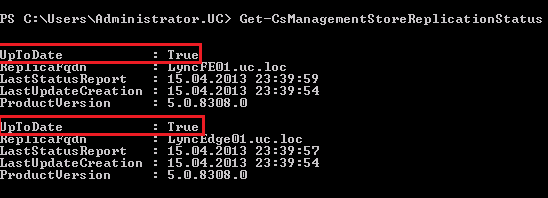

Проверка репликации между серверами Front End и Edge

Для того, чтобы понять что синхронизация между Front End и Edge работает можно воспользоваться командой Invoke-CsManagementStoreReplication и Get-CsManagementStoreReplicationStatus

Финальным шагом — разрешим внешним пользователям подключаться к серверам пула Edge

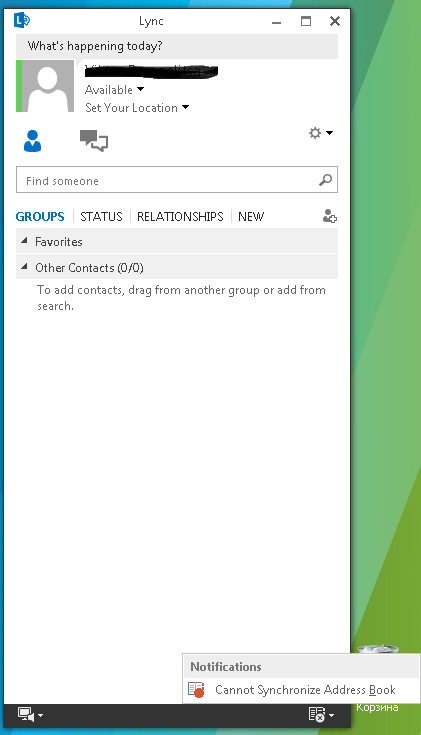

Покдлючение внешнего клиента — успешно..

На изображении видно, что синхронизация адресной книги не работает, это происходит из-за того что в инфраструктуре еще нет обратного проксирующего сервера.

На изображении видно, что синхронизация адресной книги не работает, это происходит из-за того что в инфраструктуре еще нет обратного проксирующего сервера.